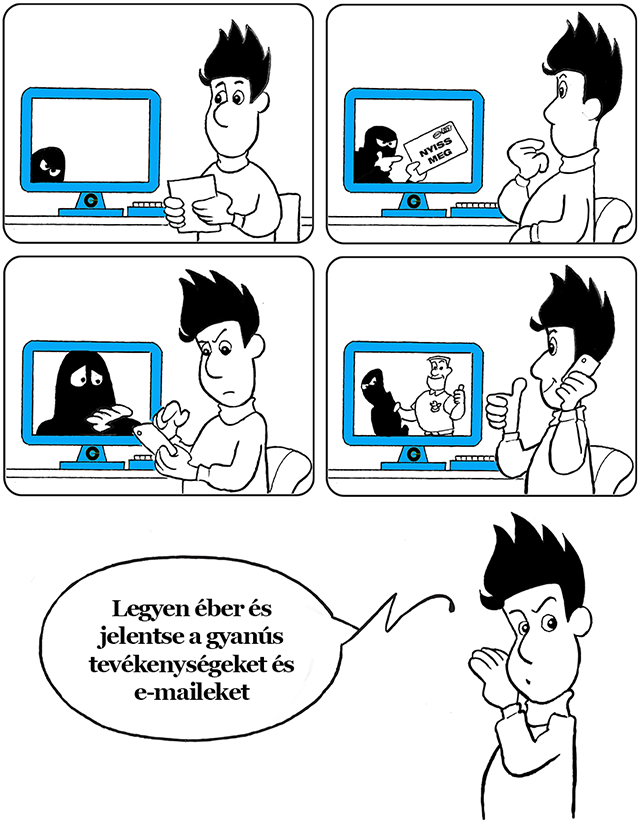

7. tipp: Legyen éber és jelentse a gyanús tevékenységeket és e-maileket

عربى | Bahasa Indonesia | 简体中文 | Nederlands | Français | Deutsch | English |

हिंदी | Magyar | 日本語 | Bahasa Melayu | Português | русский | Español

A kockázatok

|

|

A kényes információk (hitelkártya adatai, jelszó) vagy pénz ellopásának egyik leggyakoribb módja az, hogy félrevezetik az áldozatot és elhitetik vele, hogy a kérés jogszerű. |

|

|

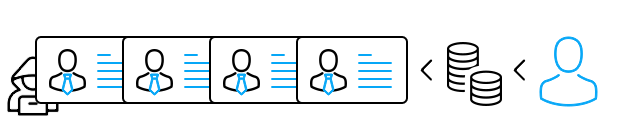

Egyik ilyen támadás a vezérigazgatós csalás, amelyben a kiberbűnöző vezérigazgatónak vagy felsővezetőnek adja ki magát, és arra kényszeríti az alkalmazottat, hogy olyasmit tegyen meg, amit nem szabadna, ezáltal a belső ellenőrzés megkerülésére kényszerítve őt. |

|

|

Az ilyen kiberbűnözők akár otthon is felhívhatják Önt, sok esetben azt színlelve, hogy a Givaudan IT-től vagy egyéb ügyfélszolgálati szervezettől jelentkeznek. Valós problémák megoldása helyett kártevő programot telepítenek a számítógépére, hogy adatokat vagy pénzt lopjanak el Öntől. |

Hasznos tippek

|

|

Mindig gyanakodjon, ha olyasvalaki kér Ön által személyesnek vagy bizalmasnak ítélt információkat, akit nem ismer vagy akiben nem bízik. |

|

|

Ha kétségei támadnak, akkor egyeztessen a felettesével vagy egyik munkatársával. Ha gyanús személy hívja fel, akkor kérje el az illető telefonszámát – ez rendszerint jó módszer az elriasztásukra. |

|

|

Soha ne kerülje meg a biztonsági irányelveket. |

|

|

Minden gyanús tevékenységet vagy e-mailt jelentsen az IT szervizpultnak vagy a felettesének. |

Elrettentő statisztika

Német cégek sok millió eurót veszítettek a „vezérigazgatós csalás“ néven ismert szervezett bűnözéssel, amelynek során a csalók felsővezetők hamisított jegyzőkönyveivel szedik rá a könyvelés dolgozóit pénz átutalására.

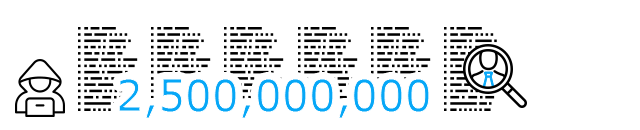

A jelentések szerint 2017-ben több mint 2,5 milliárd bizalmas üzleti nyilvántartást loptak el vagy hamisítottak meg.

A műszaki ügyfélszolgálati áldozatok száma 86 %-kal emelkedett 2017-ben.